Как проверить ЭЦП Росреестра в Выписке из ЕГРН на портале Госуслуги

Ошибка при проверке ЭЦП на сайте Росреестра

До 2018 года, Росреестр заверял цифровой подписью непосредственно файл Выписки в Формате XML. Поэтому для проверки его подписи необходимо было загружать 2 чистых файла: XML и SIG.

С 2018 года Росреестр подписывает внутренний ZIP-архив, в который запакован оригинал Выписки в формате XML. Это дает дополнительную (максимальную) защиту от подделки информации, содержащейся в электронной выписке, поскольку технически невозможно изменить сжатые данные без изменения структуры архива. Соответственно, если была предпринята попытка несанкционированного внесения изменений в файл, то проверка ЭЦП пройдена не будет.

Проверить ЭЦП Выписки из ЕГРН Росреестра можно только на портале Госуслуг

https://gosuslugi.ru/eds

Проверка Цифровой подписи Выписки на государственном портале Госуслуги

Процесс проверки ЭЦП электронной Выписки из ЕГРН предельно прост и не вызовет у Вас никаких трудностей.

Для этого Вам понадобится:

- Доступ в сеть Интернет

- ZIP-архив оригиналов Выписки из Росреестра

Скачать необходимые оригиналы документов, полученные по запросу через наш портал, Вы можете в своем Личном кабинете:

Личный кабинет (заказы) -> Детали -> Кнопка: Скачать ZIP (файлы с ЭЦП Росреестра)

Что такое ЭЦП Росреестра?

Процесс проверки ЭЦП электронной Выписки состоит из 3-х простых шагов. В нем нет ничего сложного, поэтому рекомендуем ознакомиться с нашей краткой инструкцией. В ходе проверки ориентируйтесь на иллюстрации, добавленные к статье.

Шаг 1: Скачать и разархивировать ZIP-архив с оригиналами электронных документов

Скачав ZIP-архив с оригиналом электронной выписки и файлом цифровой подписи, необходимо извлечь из него файлы.

После этого, Вы получите 2 необходимых файла для проверки ЦП электронной Выписки.

Файлы будут иметь такой вид:

— out_docs_958d95-s47…..84d51.zip

— out_docs_958d95-s47…..84d51.sig

Внимание! Внутренний архив с файлом XML для проверки подписи(!) разархивировать не нужно! Для максимальной защиты информации в выписке подписан именно это архив, а не внутренний файл!

Шаг 2: Загрузить оригиналы документов в специальную форму на портале Госуслуги

Проверка электронной подписи Росреестра проводится в специальной онлайн форме государственного портала Госуслуги. Для этого Вам необходимо загрузить в соответствующие поля: внутренний zip-архив с Выпиской в XML и файл с форматом SIG (электронная подпись Росреестра).

Шаг 3: Результат проверки: электронная подпись действительна

Результат проверки электронной подписи Вашей Выписки из ЕГРН в течение нескольких секунд будет выведен на экран. В случае успешной идентификации владельца ЭЦП — Вы увидите сообщение «Электронная подпись действительна», а также данные владельца и издателя сертификата электронной подписи.

Если же файлы поддавались изменениям, не соответствуют друг другу или по какой-то иной причине на экране появится сообщение: «Электронная подпись недействительна – подлинность документа не подтверждена».

Проверить ЭЦП Выписки на сайте Госуслуги

Что важно учесть при проверке подписи электронных документов Росреестра?

Повторим, что до 2018 года Росреестр заверял цифровой подписью непосредственно файл Выписки в Формате XML, а с 2018 года Росреестр подписывает внутренний ZIP-архив, в который запакован оригинал Выписки в формате XML.

Внимание! Процесс заверения электронных документов Росреестра изменился, а форма проверки ЭЦП на сайте самого Росреестра (rosreestr.gov.ru) осталась старой. Поэтому форма на сайте Росреестра подходит только для перевода Выписки в читаемый формат PDF, а для проверки электронной подписи необходимо использовать портал Госуслуги (https://gosuslugi.ru/eds).

Как проверить электронную цифровую подпись (ЭЦП) Росреестра

- Главная

- Блог

- Как проверить электронную цифровую подпись (ЭЦП) Росреестра

27 сентября 2018 28

- Проверка электронной подписи на портале Госуслуг

- Проверка электронной подписи на сайте компании «Контур»

- Проверка электронной подписи на портале Росреестра

В настоящее время граждане и компании в России всё чаще стараются переходить на получение различных государственных услуг в электронном виде. И Росреестр стал тому не исключением. Многие документы можно получить в электронном виде, к которому прикладывается определённый файл, содержащий информацию о составителе данного электронного документа. Этот файл и называется – электронная цифровая подпись (ЭЦП)

И Росреестр стал тому не исключением. Многие документы можно получить в электронном виде, к которому прикладывается определённый файл, содержащий информацию о составителе данного электронного документа. Этот файл и называется – электронная цифровая подпись (ЭЦП)

Наш портал предлагает Вам простой и понятный сервис для быстрой проверки подлинности документов по ЭЦП. Проверить подлинность вашего документа Вы можете всего за 2 шага в разделе проверка цифровой подписи.

При распаковке архивного файла, полученного из Росреестра, мы получаем следующие файлы:

- Zip-архив, с информацией об объекте недвижимости;

- Sig-файл, соответственно электронная подпись, которой подписан zip-архив.

Проверить подлинность документов, полученных в Росреестре или других частных организациях можно как на нашем портале, так и другими способами, о которых будет подробно рассказано в этой статье.

Проверка электронной подписи на портале Госуслуг

Для проверки необходимо:

- зайти на портал госуслуг;

- далее в первое поле ввода загружаем архивный файл с названием «out_docs_* .zip«;

- во второе поле ввода загружаем электронную подпись в формате «out_docs_* .zip.sig»;

- нажимаем кнопку «Проверить».

Ниже появится результат проверки. Если подпись является действующей, появится уведомление: «Электронная подпись действительна, Подлинность документа подтверждена» и информация о владельце электронной подписи, с серийным номером и датой её действия.

Проверка электронной подписи на сайте компании «Контур»

Для этого нужно перейти на сайт компании.

Далее, следуя подсказкам, загружаем в соответствующие поля ввода файлы в формате: «out_docs_* .zip и «out_docs_* .zip.sig» и наживаем кнопку «Проверить подпись».

Затем вы увидите информацию с результатами проверки, содержащую все необходимые данные о владельце электронного сертификата, в том числе кому и когда он выдан, до какой даты действителен, регион места выдачи.

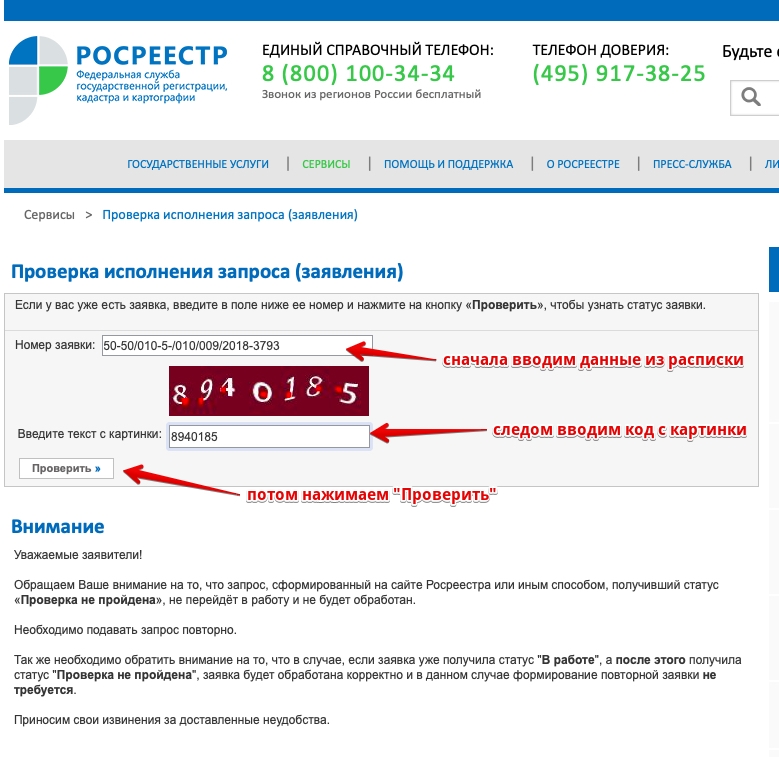

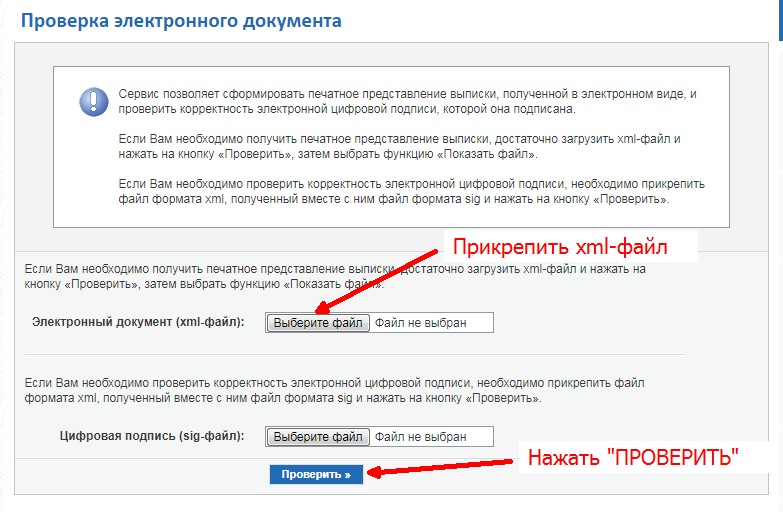

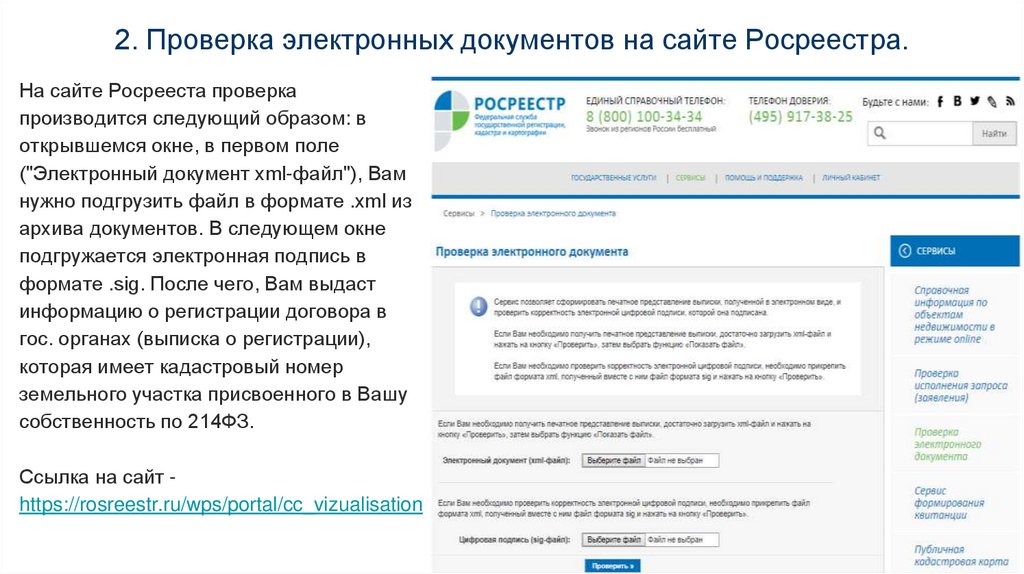

3. Проверка электронной подписи на портале Росреестра

Для этого необходимо пройти на портал Росреестра, в раздел «Сервисы»:

-

далее в «Проверку электронного документа»

- далее в «Проверку электронного документа»;

-

В поле ввода «Электронный документ (xml-файл)» загружаем файл с электронной выпиской в формате *.

xml;

xml;

- В поле ввода «Цифровая подпись (sig-файл)» загружаем саму электронную подпись в формате *.sig

- Далее нажимаем на кнопку «Проверить».

Однако данным способом не всегда получается проверить электронный документ и подпись, т.к. технические возможности сайта Росреестра не позволяют. Предыдущими двумя способами проверить можно намного точнее.

В соответствии со статьей 6 Федерального закона №63 «Об электронной подписи», выписка из ЕГРН с электронной цифровой подписью (ЭЦП) является юридически равнозначной документу на бумажном носителе с синей гербовой печатью.

Электронные выписки принимают многие государственные и коммерческие организации, как в электронном, так и в распечатанном виде. Но могут устанавливать и свои требования, к предоставляемым документам. Перед подачей документов следуют уточнить, в каком виде нужно подавать документы.

Но могут устанавливать и свои требования, к предоставляемым документам. Перед подачей документов следуют уточнить, в каком виде нужно подавать документы.

Понравилась публикация? Поделитесь с друзьями и коллегами.

Комментарии и вопросы (28)

Задать вопрос, комментировать

Цифровые подписи (Чрезвычайные правила) :: Государственный секретарь Калифорнии

Должность 2. Администрация

Отдел 7. Государственный секретарь

Глава 10. Цифровые подписи

Эти чрезвычайные правила действуют с 22 апреля 2020 г. по 20 октября 2020 г. или до тех пор, пока эта дата не будет продлена или правила не станут постоянными в результате постановления регулирующего органа.

- 22000 Определения.

- 22001 Цифровые подписи должны создаваться с использованием приемлемой технологии.

- 22002 Критерии определения приемлемости технологии цифровой подписи для использования государственными организациями.

- 22003 Приемлемые технологии.

- 22004 Отменено

- 22005 Критерии для использования государственными организациями при принятии цифровых подписей.

22000. Определения.

- Для целей настоящей главы, если в контексте прямо не указано иное

- «Сообщение с цифровой подписью» — это сообщение, которое было обработано с помощью приемлемой технологии в соответствии с разделом 23003 таким образом, чтобы привязать сообщение к подписавшему.

- «Сообщение» означает цифровое представление информации, предназначенное для использования в качестве письменного сообщения, предоставленного публичному субъекту публичным субъектом или частным субъектом.

- «Лицо» означает человека или любую организацию, способную подписать документ либо юридически, либо фактически.

- «Государственное юридическое лицо» означает государственное юридическое лицо согласно определению в Разделе 811.2 Свода законов штата Калифорния.

- «Подписывающее лицо» означает лицо, которое подписывает сообщение с цифровой подписью с использованием приемлемой технологии, позволяющей однозначно связать сообщение с лицом, отправляющим его.

- «Технология» означает компьютерное оборудование и/или программный метод или процесс, используемый для создания цифровых подписей.

Примечание: Цитируемый орган: Раздел 16.5 Правительственного кодекса. Ссылка: Раздел 16.5 Правительственного кодекса.

22001. Цифровые подписи должны создаваться с использованием приемлемой технологии.

- Чтобы цифровая подпись была действительна для использования государственным органом, она должна быть создана с использованием технологии, приемлемой для использования в штате Калифорния.

Примечание: Цитируемый орган: Раздел 16.5 Правительственного кодекса. Ссылка: Раздел 16.5 Правительственного кодекса.

22002. Критерии штата для определения приемлемости технологии цифровой подписи для использования государственными организациями.

- Приемлемая технология должна быть способна создавать подписи, которые соответствуют требованиям, изложенным в разделе 16.5 Свода законов штата Калифорния, в частности:

- Он уникален для того, кто его использует;

- Возможность проверки;

- Он находится под исключительным контролем лица, его использующего;

- Он связан с данными таким образом, что в случае изменения данных цифровая подпись становится недействительной; и

- Он соответствует Разделу 2, Разделу 7, Главе 10 Свода правил штата Калифорния.

Примечание: Цитируемый орган: Раздел 16.5 Правительственного кодекса. Ссылка: Раздел 16.5 Правительственного кодекса.

22003. Приемлемые технологии.

- Технология, известная как криптография с открытым ключом, является приемлемой технологией для использования государственными организациями в Калифорнии при условии, что цифровая подпись создается в соответствии со следующими положениями:

- Определения.

Для целей раздела 22003(a), если в контексте прямо не указано иное:

Для целей раздела 22003(a), если в контексте прямо не указано иное:- «Асимметричная криптосистема» означает компьютерный алгоритм или ряд алгоритмов, в которых используются два разных ключа со следующими характеристиками:

- Одна клавиша подписывает данное сообщение;

- Один ключ проверяет данное сообщение; и

- Ключи обладают тем свойством, что, зная один ключ, вычислительно невозможно обнаружить другой ключ.

- «Сертификат» означает компьютерную запись, которая:

- Идентифицирует выдавший его центр сертификации;

- Называет или идентифицирует своего абонента;

- Содержит открытый ключ подписчика;

- Имеет цифровую подпись центра сертификации, выдавшего или внесшего изменения; и

- Соответствует широко используемым отраслевым стандартам, включая, помимо прочего, стандарты сертификатов ISO x.509 и PGP.

- «Удостоверяющий центр» означает физическое или юридическое лицо, которое выдает сертификат или, в случае определенных процессов сертификации, удостоверяет поправки к существующему сертификату.

- «Пара ключей» означает закрытый ключ и соответствующий ему открытый ключ в асимметричной криптосистеме. Ключи обладают тем свойством, что открытый ключ может проверять цифровую подпись, которую создает закрытый ключ.

- «Практическое изложение» означает документацию по практикам, процедурам и средствам контроля, применяемым сертификационным органом.

- «Закрытый ключ» означает ключ пары ключей, используемой для создания цифровой подписи.

- «Удостоверение личности» означает документ или документы, представленные Удостоверяющему центру для установления личности подписчика.

- «Открытый ключ» означает ключ пары ключей, используемой для проверки цифровой подписи.

- «Абонент» означает лицо, которое:

- Перечислен ли субъект в сертификате;

- Принимает сертификат; и

- Содержит закрытый ключ, соответствующий открытому ключу, указанному в этом сертификате.

- «Асимметричная криптосистема» означает компьютерный алгоритм или ряд алгоритмов, в которых используются два разных ключа со следующими характеристиками:

- . Раздел 16.

5 Свода законов штата Калифорния требует, чтобы цифровая подпись была «уникальной для лица, использующего ее». Цифровая подпись на основе открытого ключа может считаться уникальной для использующего ее лица, если:

5 Свода законов штата Калифорния требует, чтобы цифровая подпись была «уникальной для лица, использующего ее». Цифровая подпись на основе открытого ключа может считаться уникальной для использующего ее лица, если:- Закрытый ключ, используемый для создания подписи на документе, известен только подписывающему;

- Цифровая подпись создается, когда человек пропускает сообщение через одностороннюю функцию, создавая дайджест сообщения, а затем шифруя полученный дайджест сообщения с использованием асимметричной криптосистемы и закрытого ключа подписавшего;

- Хотя не все сообщения с цифровой подписью требуют от подписывающей стороны получения сертификата, подписывающая сторона может получить сертификат, удостоверяющий, что он или она контролирует пару ключей, используемую для создания подписи; и

- Вычислительно невозможно получить закрытый ключ, зная открытый ключ.

- Раздел 16.5 Свода законов штата Калифорния требует, чтобы цифровая подпись была «поддающейся проверке».

Цифровая подпись на основе открытого ключа поддается проверке, если:

Цифровая подпись на основе открытого ключа поддается проверке, если:- Принимающий документ с цифровой подписью может проверить, что документ был подписан цифровой подписью, используя открытый ключ подписывающей стороны для расшифровки сообщения; и

- Если сертификат является обязательным компонентом сделки с государственным органом, выдавший его орган по сертификации, либо в заявлении о практике сертификации, либо в самом содержании сертификата, должен указать, какие формы идентификации он использует, если таковые имеются. требуется от подписывающей стороны до выдачи сертификата.

- Кодекс правительства Калифорнии, раздел 16.5, требует, чтобы цифровая подпись оставалась «под исключительным контролем лица, использующего ее». , берет на себя обязанность проявлять разумную осторожность, чтобы сохранить контроль над закрытым ключом и предотвратить его раскрытие любому лицу, не уполномоченному создавать цифровую подпись подписчика в соответствии с разделом 669 Свода доказательств штата Калифорния.

.

. - Цифровая подпись должна быть связана с сообщением документа таким образом, чтобы при изменении данных цифровая подпись становилась недействительной.

- Если подпись сопровождается сертификатом, сертификат получен от центра сертификации, который на момент подписания включен как минимум в один из следующих списков сторонних программ сертификации:

- Программа корневых сертификатов Apple

- Доверенная корневая программа Майкрософт

- Корневая программа Mozilla

- Определения.

- Технология, известная как «Динамика подписи», является приемлемой технологией для использования государственными организациями в Калифорнии при условии, что подпись создается в соответствии со следующими положениями:

- Определения. Для целей Раздела 22003(b) и если в контексте прямо не указано иное:

- «Измерения почерка» означает показатели формы, скорости и/или других отличительных признаков подписи, когда человек пишет ее от руки ручкой или пером на плоской поверхности

- «Дайджест подписи» — это результирующая битовая строка, созданная, когда подпись привязывается к документу с помощью Signature Dynamics.

- «Эксперт» означает лицо с демонстрируемыми навыками и знаниями, основанными на обучении и опыте, которое может квалифицироваться как эксперт в соответствии с Разделом 720 Свода доказательств штата Калифорния.

- «Динамика подписи» означает измерение того, как человек пишет свою подпись от руки на плоской поверхности, и привязку измерений к сообщению с помощью криптографических методов.

- Раздел 16.5 Свода законов штата Калифорния требует, чтобы цифровые подписи были «уникальными для лица, использующего их». Дайджест подписи, созданный с помощью технологии Signature Dynamics, может считаться уникальным для лица, использующего его, если:

- Дайджест подписи записывает размеры почерка лица, подписывающего документ, с использованием технологии динамики подписи;

- Дайджест подписи криптографически связан с измерениями почерка; и

- После того, как дайджест подписи был привязан к параметрам рукописного ввода, с вычислительной точки зрения невозможно разделить измерения рукописного ввода и связать их с другим дайджестом подписи.

- Раздел 16.5 Свода законов штата Калифорния требует, чтобы цифровая подпись была «поддающейся проверке». Дайджест подписи, созданный с помощью технологии динамики подписи, поддается проверке, если:

- Приемник сообщения с цифровой подписью получает измерения почерка для целей сравнения; и

- Если проверка подписи является обязательным компонентом транзакции с государственным органом, измерения почерка могут позволить эксперту по почерку и документам оценить подлинность подписи.

- Раздел 16.5 Свода законов штата Калифорния требует, чтобы цифровая подпись оставалась «под исключительным контролем лица, ее использующего». Дайджест подписи находится под исключительным контролем лица, использующего его, если:

- Дайджест подписи фиксирует измерения почерка и криптографически связывает их с сообщением, направленным подписывающей стороной, и ни с каким другим сообщением; и

- Дайджест подписи делает вычислительно невозможным привязку измерений почерка к какому-либо другому сообщению.

- Дайджест подписи, созданный с помощью технологии динамики подписи, должен быть связан с сообщением таким образом, чтобы при изменении данных в сообщении дайджест подписи становился недействительным.

- Определения. Для целей Раздела 22003(b) и если в контексте прямо не указано иное:

Примечание: Цитируемый орган: Раздел 16.5 Правительственного кодекса. Ссылка: Раздел 16.5 Правительственного кодекса.

22004. ОТМЕНЕН.

22005. Критерии для использования государственными организациями при принятии цифровых подписей.

- Перед принятием цифровой подписи государственные организации должны убедиться, что уровень безопасности, используемый для идентификации лица, подписавшего документ, достаточен для проводимой транзакции.

- Перед принятием цифровой подписи публичные организации должны убедиться, что уровень безопасности, используемый для передачи подписи, достаточен для проводимой транзакции.

- Если сертификат является обязательным компонентом транзакции цифровой подписи, общедоступные объекты должны гарантировать, что формат сертификата, используемый подписывающей стороной, достаточен для обеспечения безопасности и функциональной совместимости общедоступного объекта.

- До принятия цифровой подписи государственные организации должны убедиться, что она создана с использованием приемлемой технологии в соответствии с разделом 22003.

Понимание цифровых подписей | CISA

Просмотреть предыдущие советы

Исходная дата выпуска: 17 декабря 2009 г. | Последняя редакция: 24 августа 2020 г.

Термины «цифровая подпись» и «электронная подпись» иногда путают или используют как синонимы. Хотя цифровые подписи являются формой электронной подписи, не все электронные подписи являются цифровыми подписями. Электронные подписи, также называемые электронными подписями, — это любой звук, символ или процесс, которые показывают намерение что-то подписать. Это может быть скан вашей собственноручной подписи, печати или записанное устное подтверждение. Электронной подписью может быть даже ваше имя, напечатанное в строке подписи документа.

Что такое цифровая подпись?

Цифровая подпись — разновидность электронной подписи — представляет собой математический алгоритм, обычно используемый для проверки подлинности и целостности сообщения (например, электронного письма, транзакции по кредитной карте или цифрового документа). Цифровые подписи создают виртуальный отпечаток пальца, который уникален для физического или юридического лица и используется для идентификации пользователей и защиты информации в цифровых сообщениях или документах. В электронных письмах само содержимое электронной почты становится частью цифровой подписи. Цифровые подписи значительно более безопасны, чем другие формы электронных подписей.

Зачем использовать цифровую подпись?

Цифровые подписи повышают прозрачность онлайн-взаимодействий и укрепляют доверие между клиентами, деловыми партнерами и поставщиками.

Как работают цифровые подписи?

Ознакомьтесь со следующими терминами, чтобы лучше понять, как работают цифровые подписи:

- Хеш-функция — хеш-функция (также называемая «хэшем») представляет собой строку фиксированной длины из цифр и букв, сгенерированную с помощью математического алгоритма.

и файл произвольного размера, такой как электронная почта, документ, изображение или другой тип данных. Эта сгенерированная строка уникальна для хешируемого файла и представляет собой одностороннюю функцию — вычисленный хэш нельзя обратить вспять, чтобы найти другие файлы, которые могут генерировать такое же значение хеш-функции. Некоторые из наиболее популярных алгоритмов хеширования, используемых сегодня, — это алгоритм безопасного хеширования-1 (SHA-1), семейство алгоритмов безопасного хэширования-2 (SHA-2 и SHA-256) и дайджест сообщения 5 (MD5).

и файл произвольного размера, такой как электронная почта, документ, изображение или другой тип данных. Эта сгенерированная строка уникальна для хешируемого файла и представляет собой одностороннюю функцию — вычисленный хэш нельзя обратить вспять, чтобы найти другие файлы, которые могут генерировать такое же значение хеш-функции. Некоторые из наиболее популярных алгоритмов хеширования, используемых сегодня, — это алгоритм безопасного хеширования-1 (SHA-1), семейство алгоритмов безопасного хэширования-2 (SHA-2 и SHA-256) и дайджест сообщения 5 (MD5). - Криптография с открытым ключом . Криптография с открытым ключом (также известная как асимметричное шифрование) представляет собой криптографический метод, использующий систему пар ключей. Один ключ, называемый открытым ключом, шифрует данные. Другой ключ, называемый закрытым ключом, расшифровывает данные. Криптография с открытым ключом может использоваться несколькими способами для обеспечения конфиденциальности, целостности и подлинности.

Криптография с открытым ключом может

Криптография с открытым ключом может- Обеспечьте целостность, создав цифровую подпись сообщения с использованием закрытого ключа отправителя. Это делается путем хэширования сообщения и шифрования хэш-значения с помощью их закрытого ключа. При этом любые изменения в сообщении приведут к другому значению хеш-функции.

- Обеспечьте конфиденциальность, зашифровав все сообщение открытым ключом получателя. Это означает, что только получатель, владеющий соответствующим закрытым ключом, может прочитать сообщение.

- Подтвердите личность пользователя с помощью открытого ключа и сверьте его с центром сертификации.

- Инфраструктура открытых ключей (PKI) — PKI состоит из политик, стандартов, людей и систем, которые поддерживают распространение открытых ключей и проверку подлинности физических или юридических лиц с помощью цифровых сертификатов и центра сертификации.

- Центр сертификации (ЦС) . ЦС — это доверенная третья сторона, которая проверяет личность человека и либо создает пару открытого/закрытого ключа от его имени, либо связывает существующий открытый ключ, предоставленный лицом этому лицу.

Как только ЦС подтверждает чью-либо личность, он выдает цифровой сертификат, подписанный ЦС в цифровой форме. Затем цифровой сертификат можно использовать для проверки лица, связанного с открытым ключом, по запросу.

Как только ЦС подтверждает чью-либо личность, он выдает цифровой сертификат, подписанный ЦС в цифровой форме. Затем цифровой сертификат можно использовать для проверки лица, связанного с открытым ключом, по запросу. - Цифровые сертификаты — Цифровые сертификаты аналогичны водительским удостоверениям в том смысле, что их цель — идентифицировать владельца сертификата. Цифровые сертификаты содержат открытый ключ лица или организации и имеют цифровую подпись ЦС. В сертификат также может быть включена другая информация об организации, физическом лице и ЦС.

- Pretty Good Privacy (PGP)/OpenPGP — PGP/OpenPGP является альтернативой PKI. При использовании PGP/OpenPGP пользователи «доверяют» другим пользователям, подписывая сертификаты людей с поддающейся проверке личностью. Чем более взаимосвязаны эти подписи, тем выше вероятность проверки конкретного пользователя в Интернете. Эта концепция называется «Сеть доверия».

Цифровые подписи доказывают, что цифровое сообщение или документ не были изменены — преднамеренно или непреднамеренно — с момента его подписания. Цифровые подписи делают это, генерируя уникальный хэш сообщения или документа и шифруя его с помощью закрытого ключа отправителя. Сгенерированный хэш уникален для сообщения или документа, и изменение любой его части полностью изменит хэш.

Цифровые подписи делают это, генерируя уникальный хэш сообщения или документа и шифруя его с помощью закрытого ключа отправителя. Сгенерированный хэш уникален для сообщения или документа, и изменение любой его части полностью изменит хэш.

После завершения сообщение или цифровой документ подписывается цифровой подписью и отправляется получателю. Затем получатель генерирует собственный хэш сообщения или цифрового документа и расшифровывает хэш отправителя (включенный в исходное сообщение) с помощью открытого ключа отправителя. Получатель сравнивает сгенерированный им хэш с расшифрованным хэшем отправителя; если они совпадают, сообщение или цифровой документ не были изменены и отправитель аутентифицирован.

Почему следует использовать PKI или PGP с цифровыми подписями?

Использование цифровых подписей в сочетании с PKI или PGP усиливает их и снижает возможные проблемы безопасности, связанные с передачей открытых ключей, путем проверки принадлежности ключа отправителю и проверки личности отправителя.

xml;

xml;

Для целей раздела 22003(a), если в контексте прямо не указано иное:

Для целей раздела 22003(a), если в контексте прямо не указано иное:

5 Свода законов штата Калифорния требует, чтобы цифровая подпись была «уникальной для лица, использующего ее». Цифровая подпись на основе открытого ключа может считаться уникальной для использующего ее лица, если:

5 Свода законов штата Калифорния требует, чтобы цифровая подпись была «уникальной для лица, использующего ее». Цифровая подпись на основе открытого ключа может считаться уникальной для использующего ее лица, если: Цифровая подпись на основе открытого ключа поддается проверке, если:

Цифровая подпись на основе открытого ключа поддается проверке, если: .

.

и файл произвольного размера, такой как электронная почта, документ, изображение или другой тип данных. Эта сгенерированная строка уникальна для хешируемого файла и представляет собой одностороннюю функцию — вычисленный хэш нельзя обратить вспять, чтобы найти другие файлы, которые могут генерировать такое же значение хеш-функции. Некоторые из наиболее популярных алгоритмов хеширования, используемых сегодня, — это алгоритм безопасного хеширования-1 (SHA-1), семейство алгоритмов безопасного хэширования-2 (SHA-2 и SHA-256) и дайджест сообщения 5 (MD5).

и файл произвольного размера, такой как электронная почта, документ, изображение или другой тип данных. Эта сгенерированная строка уникальна для хешируемого файла и представляет собой одностороннюю функцию — вычисленный хэш нельзя обратить вспять, чтобы найти другие файлы, которые могут генерировать такое же значение хеш-функции. Некоторые из наиболее популярных алгоритмов хеширования, используемых сегодня, — это алгоритм безопасного хеширования-1 (SHA-1), семейство алгоритмов безопасного хэширования-2 (SHA-2 и SHA-256) и дайджест сообщения 5 (MD5). Криптография с открытым ключом может

Криптография с открытым ключом может Как только ЦС подтверждает чью-либо личность, он выдает цифровой сертификат, подписанный ЦС в цифровой форме. Затем цифровой сертификат можно использовать для проверки лица, связанного с открытым ключом, по запросу.

Как только ЦС подтверждает чью-либо личность, он выдает цифровой сертификат, подписанный ЦС в цифровой форме. Затем цифровой сертификат можно использовать для проверки лица, связанного с открытым ключом, по запросу.